Компания Canonical выпустила новые обновления безопасности ядра Linux для всех поддерживаемых релизов Ubuntu, которые устраняют в общей сложности 17 уязвимостей, обнаруженных в ядрах различных исследователей безопасности.

Новые обновления безопасности ядра Ubuntu доступны для пользователей Ubuntu 22.10, Ubuntu 22.04 LTS и Ubuntu 20.04 LTS. Всего в этих обновлениях безопасности исправлено 17 ошибок, но три уязвимости затрагивают все выпуски Ubuntu.

К ним относятся CVE-2023-1281, обнаруженная в реализации Traffic-Control Index (TCINDEX), CVE-2022-47929, обнаруженное в реализации дисциплины сетевой очереди, и CVE-2023-26545, обнаруженная Lianhui Tang в реализации MPLS.

Эти недостатки затрагивают ядро Linux 5.19 в Ubuntu 22.10, а также ядро Linux 5.15 LTS в Ubuntu 22.04 LTS и Ubuntu 20.04 LTS, использующих ядро Linux 5.15 HWE (Hardware Enablement), и может позволить локальному злоумышленнику вызвать отказ в обслуживании (крах системы) или, возможно, выполнить произвольный код.

Особенно для пользователей Ubuntu 22.10, новые обновления ядра также устраняют CVE-2023-0468 и CVE-2023-1032, обнаруженные Лин Ма и Тадеу Каскардо соответственно в подсистеме io_uring, CVE-2022-3424, обнаруженную в драйвере SGI GRU, а также CVE-2022-41218, обнаруженную Хьюнву Ким в драйвере DVB Core. Эти недостатки могут позволить локальному злоумышленнику вызвать отказ в обслуживании (крах системы) или выполнить произвольный код.

То же самое касается CVE-2023-26606, обнаруженной в реализации файловой системы NTFS, которая может позволить локальному злоумышленнику вызвать отказ в обслуживании (крах системы) или раскрыть конфиденциальную информацию, CVE-2023-28328, обнаруженного Вей Ченом в драйвере DVB USB AZ6027, и CVE-2023-22997, найденного в реализации декомпрессии модуля, оба из которых позволяют локальному злоумышленнику аварийно завершить работу системы, вызвав отказ в обслуживании.

С другой стороны, пользователи Ubuntu 22.04 LTS и Ubuntu 20.04 LTS, использующие ядро Linux 5.15 LTS получают исправления для CVE-2023-0386, обнаруженного в реализации OverlayFS, который может позволить локальному злоумышленнику получить повышенные привилегии, CVE-2022-4129, обнаруженного Haowei Yan в реализации Layer 2 Tunneling Protocol (L2TP), и CVE-2022-4842, обнаруженного в реализации файловой системы NTFS, что позволяет локальному злоумышленнику вызвать отказ в обслуживании (крах системы).То же самое касается CVE-2023-0394, обнаруженной Кайлом Зенгом в реализации IPv6, и CVE-2023-1073, обнаруженной в драйвере поддержки устройств человеческого интерфейса (HID), которые позволяют локальному злоумышленнику вызвать отказ в обслуживании (крах системы).

Также исправлены CVE-2023-1074, которая может позволить локальному злоумышленнику вызвать отказ в обслуживании (истощение памяти), и CVE-2023-1652, проблема безопасности, обнаруженная в реализации NFS, которая может позволить локальному злоумышленнику вызвать отказ в обслуживании (крах системы) или раскрыть конфиденциальную информацию (память ядра).

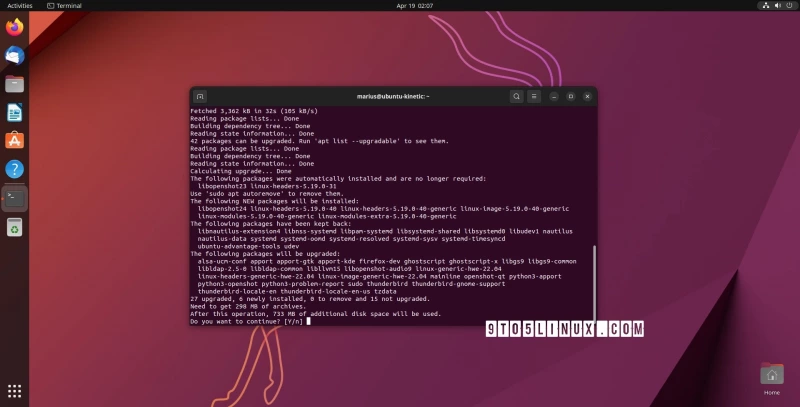

Canonical призывает всех пользователей Ubuntu как можно скорее обновить свои системы до новых версий ядра (linux-image 5.19.0-40.41 для Ubuntu 22.10, linux-image 5.15.0.70.68 для Ubuntu 22.04 LTS, а также linux-image-lowlatency-hwe 5.15.0.70.77~20.04.28 для Ubuntu 20.04 LTS).

Пожалуйста, не забудьте перезагрузить ОС после применения новых обновлений ядра, а также пересобрать и переустановить любые сторонние модули ядра, которые вы могли установить в случае, если в вашей системе Ubuntu отсутствуют стандартные метапакеты ядра (например, linux-generic).

Наряду с вышеуказанными уязвимостями, эти обновления также устраняют недостатки CVE-2022-3903 и CVE-2022-3108.

Комментарии (0)