Canonical выпустила новые обновления безопасности ядра Linux для систем Ubuntu 22.10, Ubuntu 22.04 LTS и Ubuntu 20.04 LTS под управлением ядра Linux 5.19 или ядра Linux 5.15 LTS, устраняющие до 17 уязвимостей безопасности.

Спустя три недели после предыдущих обновлений безопасности ядра Ubuntu, появились новые обновления для Ubuntu 22.10 (Kinetic Kudu) и Ubuntu 22.04 LTS (Jammy Jellyfish) под управлением ядра Linux 5.19, а также Ubuntu 22.04 LTS (Jammy Jellyfish) и Ubuntu 20.04 LTS (Focal Fossa) под управлением ядра Linux 5.15 LTS.

Из 17 уязвимостей безопасности, исправленных этими новыми обновлениями ядра, 14 затрагивают все системы Ubuntu, упомянутые выше. Наиболее критичной из них является CVE-2022-4379, уязвимость use-after-free, обнаруженная в реализации NFSD, которая может позволить удаленному злоумышленнику вызвать отказ в обслуживании (крах системы) или выполнить произвольный код.

Также исправлены CVE-2023-0461, уязвимость, не требующая использования, обнаруженная в подсистеме протокола верхнего уровня (ULP), CVE-2023-0179, недостаток, обнаруженный Давиде Орнаги в подсистеме netfilter, CVE-2022-3545, уязвимость, не требующая использования, обнаруженная в драйвере Netronome Ethernet, CVE-2022-4139, недостаток, обнаруженный в графическом драйвере Intel i915. Эти уязвимости могут позволить локальному злоумышленнику вызвать отказ в обслуживании (крах системы) или выполнить произвольный код.

То же самое касается CVE-2022-47518, CVE-2022-47519, CVE-2022-47520 и CVE-2022-47521, обнаруженных в драйвере Atmel WILC1000, которые могут привести к ошибкам записи за пределы границ, чтения за пределы границ или переполнению буфера на основе кучи, что позволяет злоумышленнику вызвать отказ в обслуживании (крах системы) или, возможно, выполнить произвольный код.

Кроме того, новые обновления безопасности ядра Ubuntu исправляют CVE-2022-3169, проблему безопасности, обнаруженную в драйвере NVMe, и CVE-2022-3521, обнаруженное в реализации сокета Kernel Connection Multiplexor (KCM). Эти два недостатка могут позволить локальному злоумышленнику вызвать отказ в обслуживании (крах системы).

Системы Ubuntu 22.10 (Kinetic Kudu) и Ubuntu 22.04 LTS (Jammy Jellyfish) под управлением ядра Linux 5.19 также затронуты двумя ошибками KVM, включая CVE-2022-45869, в реализации подсистемы KVM для x86, которое может позволить злоумышленнику в гостевой виртуальной машине вызвать отказ в обслуживании, и CVE-2022-3344, дефект обнаруженный Максимом Левицким в реализации вложенной виртуализации KVM (SVM) для процессоров AMD, который может позволить злоумышленнику в гостевой виртуальной машине вызвать отказ в обслуживании (крах ядра хоста).

Наконец, что не менее важно, новые обновления ядра Ubuntu исправили CVE-2022-3435, обнаруженное Gwangun Jung в реализации IPv4, которое может позволить злоумышленнику вызвать отказ в обслуживании (крах системы) или раскрыть конфиденциальную информацию (память ядра).

Только для систем Ubuntu 22.04 LTS (Jammy Jellyfish) и Ubuntu 20.04 LTS (Focal Fossa) под управлением ядра Linux 5.15 LTS, новые обновления безопасности ядра также исправляют CVE-2022-42328 и CVE-2022-42329, обнаруженные в драйвере бэкенда сети Xen, которые могут позволить злоумышленнику вызвать отказ в обслуживании (тупик ядра), а также CVE-2023-0468, состояние гонки, обнаруженное Лин Ма в подсистеме io_uring, которое может привести к уязвимости разыменования нулевого указателя, что позволяет локальному злоумышленнику вызвать отказ в обслуживании (крах системы).

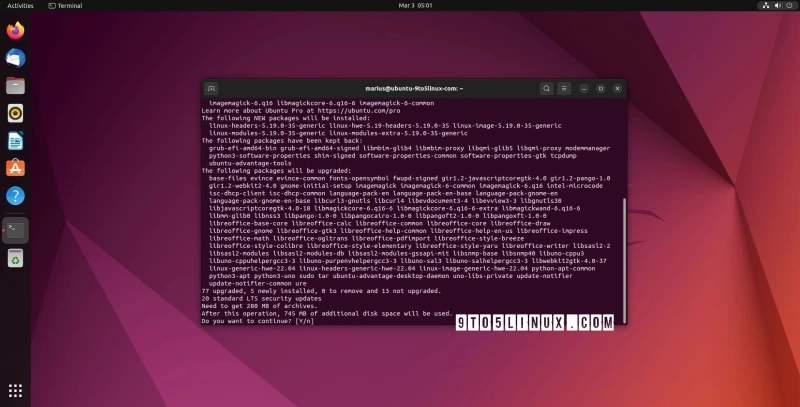

Canonical настоятельно рекомендует всем пользователям Ubuntu как можно скорее обновить свои установки до новых версий ядра (linux-image 5.19.0-35.36 для систем Ubuntu 22.10 и Ubuntu 22.04 LTS под управлением ядра Linux 5.19, linux-image 5.15.0.67.65 для систем Ubuntu 22.04 LTS под управлением ядра Linux 5.15 LTS, linux-image 5.15.0.67.74~20.04.28 для систем Ubuntu 20.04 LTS под управлением ядра Linux 5.15 LTS).

Чтобы обновить ваши установки Ubuntu, выполните команду sudo apt update && sudo apt full-upgrade в терминале или используйте утилиту Software Updater. Не забудьте перезагрузить системы после установки новых версий ядра, а также пересобрать и переустановить все установленные модули ядра сторонних разработчиков.

Комментарии (0)