Компания Censys предупреждает, что более 1,5 млн экземпляров агента передачи почты (MTA) Exim не защищены от критической уязвимости, позволяющей угрозам обходить фильтры безопасности.

CVE-2024-39929 и исправленная разработчиками Exim в среду, уязвимость затрагивает релизы Exim до версии 4.97.1 включительно.

Уязвимость связана с некорректным разбором многострочных имен файлов с заголовками RFC2231, что может позволить удаленным злоумышленникам доставлять вредоносные исполняемые вложения в почтовые ящики конечных пользователей, обходя механизм защиты от блокировки расширения $mime_filename.

Если пользователь загрузит или запустит один из этих вредоносных файлов, система может быть скомпрометирована. PoC уже доступен, но об активной эксплуатации пока ничего не известно.

- предупредили в Censys

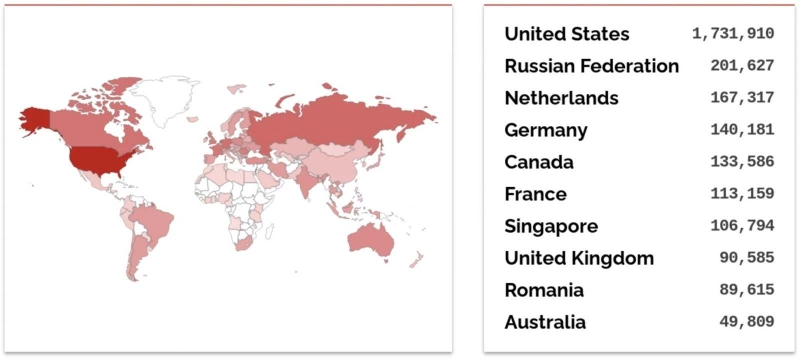

«По состоянию на 10 июля 2024 года Censys обнаружила 1 567 109 публично открытых серверов Exim, работающих под управлением потенциально уязвимой версии (4.97.1 или более ранней), сосредоточенных в основном в США, России и Канаде»

- добавили в компании

Несмотря на то, что получателям электронной почты необходимо запустить вредоносное вложение, чтобы пострадать, дефект позволяет угрозам обходить проверки безопасности, основанные на расширениях файлов. Это позволяет им доставлять рискованные файлы, которые обычно блокируются, например исполняемые файлы, в почтовые ящики своих жертв.

Администраторам, которые не могут немедленно обновить Exim, рекомендуется ограничить удаленный доступ к своим серверам из Интернета, чтобы блокировать входящие попытки эксплуатации.

Миллионы серверов подвергаются опасности в Интернете

MTA-серверы, такие как Exim, часто становятся мишенью для атак, поскольку они почти всегда доступны через Интернет, что позволяет легко найти потенциальные точки входа в сеть объекта атаки.

Exim также является MTA по умолчанию в Debian Linux и самым популярным в мире программным обеспечением MTA, согласно опросу почтовых серверов, проведенному в начале этого месяца.

Согласно исследованию, более 59% из 409 255 почтовых серверов, доступных в Интернете во время исследования, работали под управлением Exim, что составляет чуть более 241 000 экземпляров Exim.

Кроме того, согласно поиску Shodan, в настоящее время в Интернете открыто более 3,3 миллиона серверов Exim, большинство из которых находятся в США, за которыми следуют Россия и Нидерланды. Censys обнаружила 6 540 044 публичных почтовых сервера, 4 830 719 (около 74%) работают под управлением Exim.

В мае 2020 года Агентство национальной безопасности (АНБ) обнаружило, что печально известная хакерская группа Sandworm эксплуатирует критический дефект CVE-2019-10149 Exim (получивший название The Return of the WIZard) как минимум с августа 2019 года.

Совсем недавно, в октябре, разработчики Exim исправили три «нулевых дня», раскрытых в рамках инициативы Trend Micro Zero Day Initiative (ZDI), один из которых (CVE-2023-42115) подвергал миллионы подключенных к Интернету серверов Exim атакам pre-auth RCE.

Комментарии (0)